真实经历:TG无感骗局

Hi~这里是币圈扫盲最佳辅导员块块的频道。

tg也就是telegram,因为它的logo就是一只纸飞机,墙内的朋友都叫它小飞机或者电报,这是一款在2013年由一对俄罗斯大兄弟开发的加密聊天软件,除了具备一般聊天工具的功能,tg也因为它的匿名且可随时双向删除聊天信息而深得人心,目前全球每月活跃用户超过5亿人。

既然是加密聊天,这把双刃剑也要看用在什么人手里,今天就用一个真实的案例告诉你:什么叫无感骗局,希望看完这个案例后,大家都能及时去设置你的tg,不要让不法分子钻了空子,成为他们下一条上钩的鱼

(本事件源自“BITWU团队真实经历,感谢吴老师授权,才有了本期内容!)

我相信你可能见过tg群里的各种骗局: 比如那种主动跟你套近乎要给你推荐百倍币的,比如觉得你人美心善想带你一起“发财”的,再要不就是那种简单粗暴直接给你发有毒小链接的。

但是这种骗局实际上很low,上不了台面,可能只能骗到极少数毫无经验的新手。 接下来要说的这个骗局,我感觉任何一个老司机都不敢说自己可以快速识别出来,因为这个骗局做到了真正的无感!

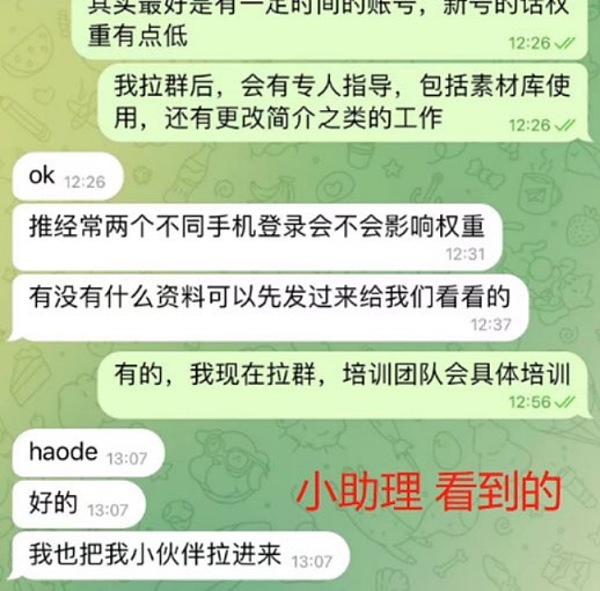

事情经过大概是这样的—— 吴老师团队在做一个收徒计划的时候,因为申请人数太多,所以前期 99%的申请、审核、沟通,都是由小助理在TG上完成的。 本次事件的另一个当事人,我们叫他阿P,也就是这个收徒计划的参与者,助理筛选完后,双方已经进入了线下沟通环节,而就在双方还在TG上继续探讨未来可能性的时候,这个骗子不动声色的参与进来了

好戏开场:

第一步:骗子出山

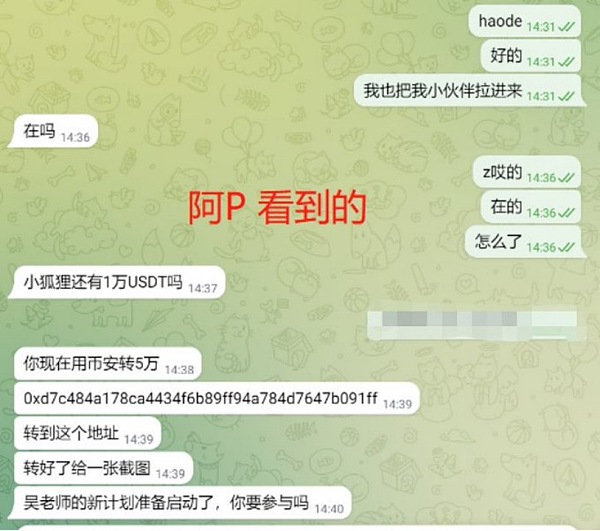

上面讲到双方还在沟通如何更好的开展工作,但是还未确定下来的时候,阿P突然收到了几条TG信息(如下图),其中左边白色聊天框是骗子伪装成小助理发送的,称BITWU要启动一个新计划,要求阿P往某个地址转入5W U,现在马上转,就能留下这个名额

第二步:疑点重重

此时我们的阿P一开始是紧张加兴奋,第一反应觉得吴老师是不是要带着他搞钱了,但是仔细想想,第一个事情还没聊完,怎么突然冒出个新计划,顿时心生疑惑 ,再仔细一看前面的聊天记录,这确实是小助理的TG,因为前面的聊天记录都有,所以又怕这真的是一个不错的机会,吴老师的绝密计划说不定就能暴富,所以在转不转这个钱之间徘徊不定!

第三步:消失的小助理

但毕竟是5wu,阿P觉得,已经可以去天上人间办一张洗脚按摩的两年vvip卡了! 凭借着多年的智慧和在洗脚城打通任督二脉的情商,机智的阿P想起线下有加过小助理的微信,迅速地弹了个语音电话 这个时候诡异的事情开始了,两人一核对后发现,上图中关于要钱的信息,小助理根本没有发过! 更诡异的是,小助理这边的手机上跟阿P的聊天记录,竟然有一半的内容是与阿P那边重合,是对得上的!但是骗子冒充小助理发给她阿P的信息,小助理本人却看不到!

第四步:紧张时刻

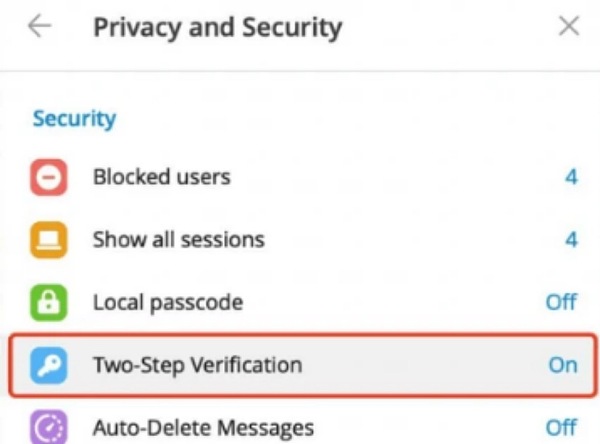

这可真是离谱他妈给离谱开门——离谱到家了!两人以迅雷不及掩耳之势,快速地修改了TG密码,清除了登录设备,阿P重新打开了两步验证(请记住这个两步验证)

吴老师甚至还以为是小助理TG被盗,专门发了条推文说明, 俗话说,人在过度紧张的时候,就会丧失一定的思考能力,处于那种环境下,大家都没有深度去思考,也没有仔细核对聊天记录的问题,小助理想着,这可完犊子了,赶紧给大家发个通知吧希望不要有人上当。 就是没人想整件事到底不合理在什么地方。等到大家做完了这一系列的事情,我们有个小伙伴秉承着一贯的钻研精神,终于发现了可疑之处。

第五步:发现端倪

以上基本就是本次事件的全过程了,那么整个骗局真的天衣无缝么?是否存在什么bug?

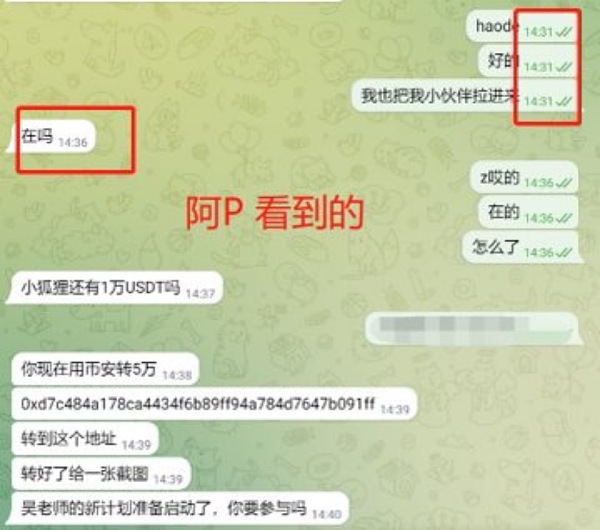

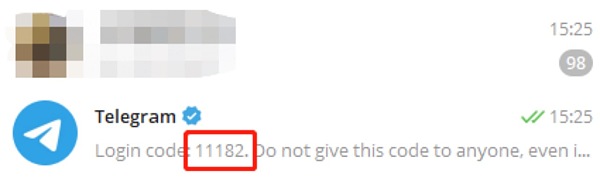

团队里的福尔摩斯们仔细对比后发现内容是虽然能对上,但是我们都忽略了一点:时间,根本对不上!(如图红框内容)

阿P那边所谓跟“骗子小助理”的聊天记录,基本是在14点30左右,短时间超密集地复制了聊天内容。而小助理这边的截图显示,真实的聊天场景是发生在12点30。

第六步:做局手段

很显然,多余的内容产生在了阿P那边,极大可能是阿P的账号出了问题。我们猜测,可能骗子盗取阿P账号分析后,觉得这个地方可以骗到钱,于是开始做局。

做局也不是很复杂,但是还真不容易发现,步骤如下:

1,他盗用阿P的TG后,先做一个跟小助理头像和昵称一模一样的TG号,

2,再用假的小助理和阿P制作了一份看起来天衣无缝的聊天记录出来,乍一看就是跟真·小助理的聊天框

3,删除真正的小助理,然后阿P那边就只有假的小助理和假的聊天记录

第七步:完美细节

那么这里就会产生一个巨大的疑点:骗子在生成聊天记录的过程中,他同时会发送阿P和小助理的内容,怎么做到让阿P本人对此无感,不会发现呢?

因为这非常容易露馅,一旦骗子发送了小助理的内容,且阿P本人看到了,一定会疑惑为什么同样的内容会重复聊两次,细究一下便可看穿。

我们想到了一种可能:如果这样的话,那让阿P本人自己的客户端上不出现消息提醒就行了?!也就是说,骗子很可能在开始复制聊天内容之前,就已经替阿P关掉了消息提醒,此过程只有1-2分钟,赌的就是阿P没有在使用TG,也不会收到消息提醒。

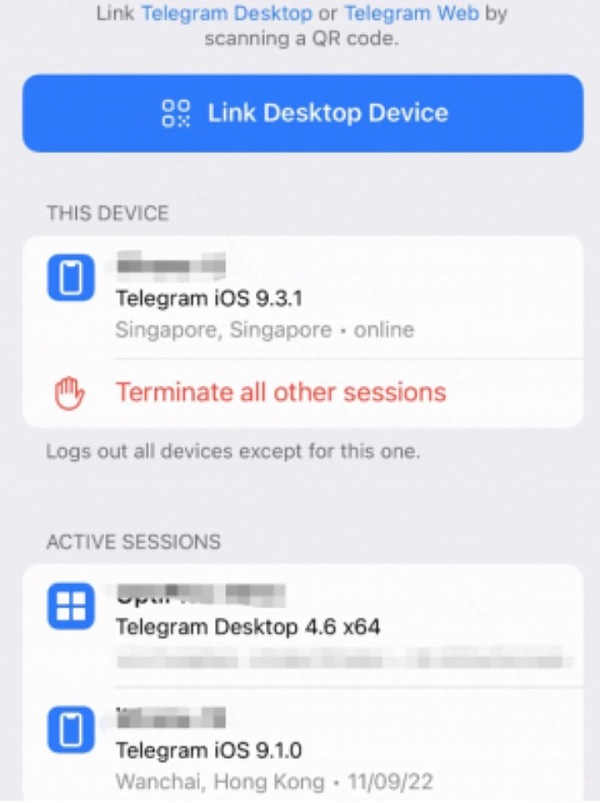

甚至更细思极恐一点,骗子在关掉消息提醒的时候,顺便在设备管理里,把阿P本人的设备踢下线,这样就能完全保证,在这制作假聊天记录的2分钟内,阿P本人完全不知情。

第八步:以假乱真

做完了这一套事情之后,骗子把消息提醒重新打开,就可以退出阿P的账号了,现在就该假的小助理上线,狮子大开口诈骗要钱了。

假的小助理给阿P发消息,阿P有90%的概率会直接以为,这就是真的小助理,因为阿P的潜意识里会记得,上文这些聊天内容确实是他们前两天聊过的。

此时就更能体现出骗子的“高明”之处,因为他干了一件万无一失的事情——他在登录阿P的号时,把真的小助理删除了,仅仅留下一个同名同头像同聊天内容的假·小助理TG。 所以就算阿P心存疑虑搜索昵称,也只会出现一个搜索结果——假·小助理,而真的小助理已经躺进了垃圾箱,彼此发消息都收不到也不会提醒。

至此,整个行骗过程已经形成了完美的闭环——

1、阿P账户被盗,骗子发现了真·小助理与阿P账号的对话。

2、骗子发现这个可以做局,于是生成一个和真·小助理一样的账号,同时用阿P的号删除小助理,并删掉TG的登录官方提示,关闭掉消息提醒,将阿P本人的设备踢下线,确保阿P始终处于无感状态。

3、骗子在2分钟内复制完近期真·小助理与阿P的聊天内容,伪造成最新的对话框。

4、准备就绪,骗子重新打开消息提醒,退出阿P的账号,准备开始行动。

5、骗子用假·小助理的号与阿P聊天,以BITWU老师要做一个新计划的名义,要求打钱,阿P收到了消息提醒进行回复,逐渐上套。如果阿P一时被唬住,没有去微信找真·小助理验证的话,很有可能5w U就此损失。

这个堪称教科书般的骗局,每一个细节都做到了令本人“无感”,在无形中就实现了诈骗 后来小助理在TG上给阿P重新发了消息,对了暗号,让阿P设置其他安全选项。结果,在相谈甚欢的过程中,小助理又一次毫无征兆地消失了。

这一次,果不其然,阿P又在删除列表中找到了她。 如果我们猜测得没错,最可怕的事情出现了:那就是阿P的设备应该大概率在开启两步验证之前就被黑了,这个时候的两步验证已经没用了。

这个发现让所有人后背一凉,因为在阿P跟小助理对暗号时,在所有人正在分析这一切真相的时候,骗子正在实时接管和操控着他的TG,就像有一双眼睛开了上帝视角,凝视着正在发生着的一切。

以上就是整个无感骗局的全过程,之所以这条推文引起的我重视,一个确实是这个骗术进化到一般人都反映不过来的阶段,另一个原因是今年2月份块块本人也在tg上遇到了骗子,当你的好友账户被盗之后,骗子都会捋一遍你们的聊天记录,利用机器人是完全可以1:1复刻被盗账号的聊天语气、说话方式的,一旦不注意就很容易上套。我只是很幸运地及时发现了而已,而下一次是否还能这么走运,没有任何人可以保证。

TG虽然方便,但记录能被双向删除,维权都难

所以当我看到吴老师发的这条长长的推特后,希望做一期视频,帮助大家防患于未然,接下来就是所有使用tg的朋友都必须立即去做的5个操作!

做好所有的安全措施,将90%的骗子挡在门外!

1、将你的TG账号隐私设置成任何人不可见,否则会被陌生账号看到手机号码;或是骗子首先获取到你好友的账号,然后查询到你的手机号。 同时,在设置–>隐私与安全中选择设置隐藏手机号、上线状态、头像、转发消息等; 设置账号不被非好友拉入陌生群,减少被骗概率; 不使用TG附近的人功能。

2、任何人以任何理由,想要获取你TG的截图时,一律拒绝。 因为你截的图中可能会包含TG登录的验证码,骗子就能实时在一台新设备上输入你的手机号码进行登陆。当时块块遇到的骗子就是来要截图的!

3、TG账号必须必须开启两步验证,验证码+密码的双重验证下才能登录,一定要开。 操作路径为:tg的设置> 隐私和安全> 两步验证 并建议在后续步骤中设置安全邮箱,目的是在忘记两步验证密码的情况下,可以通过安全邮箱进行重置密码。

4、养成定期查看设备IP登陆状态的好习惯,对有异常登录的设备IP强制下线。

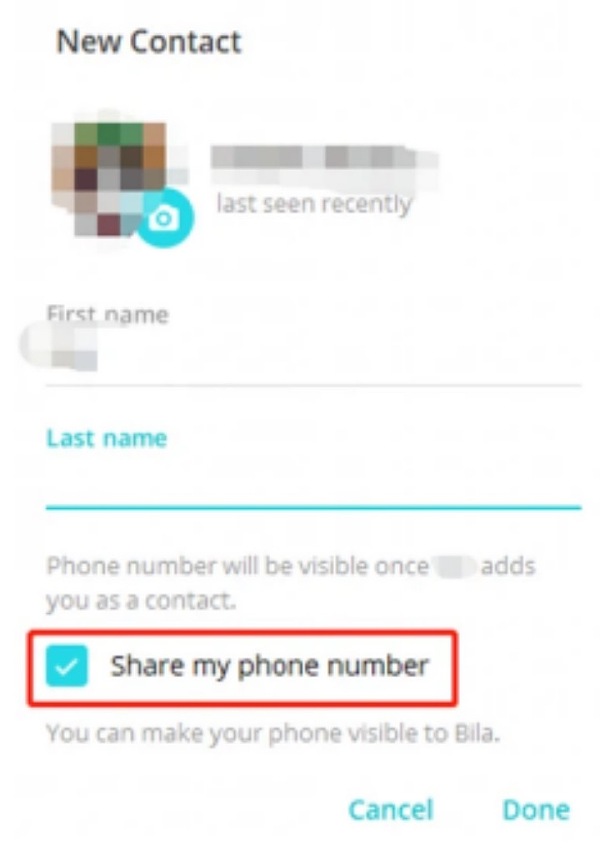

5、添加联系人时取消分享手机号码。TG只有联系人,没有“好友”的说法。 添加和删除联系人是单向操作,即你添加或删除某个联系人,并不会导致你在对方联系人列表中被添加或者被删除。 因此注意在添加联系人时,取消这个默认勾选的Share My Phone Number选项。

赶紧去检查这5个步骤都做到了没,欢迎点赞收藏和转发,愿天下无贼!

好了,以上就是今天的分享内容,这里是币圈扫盲最佳辅导员块块的频道,下课!

来源:金色财经

交易商排行

更多- 监管中EXNESS10-15年 | 英国监管 | 塞浦路斯监管 | 南非监管93.02

- 监管中FXTM 富拓10-15年 |塞浦路斯监管 | 英国监管 | 毛里求斯监管88.21

- 监管中FXBTG10-15年 | 澳大利亚监管 |83.48

- 监管中GoldenGroup高地集团澳大利亚| 5-10年85.87

- 监管中IC Markets10-15年 | 澳大利亚监管 | 塞浦路斯监管91.71

- 监管中CPT Markets Limited5-10年 | 英国监管 | 伯利兹监管91.56

- 监管中AUS Global5-10年 | 塞浦路斯监管 | 澳大利亚监管86.47

- 监管中OneRoyal10-15年 | 澳大利亚监管 | 塞浦路斯监管 | 瓦努阿图监管85.75

- 监管中易信easyMarkets15-20年 |澳大利亚监管 | 塞浦路斯监管85.38

- 监管中FXCC10-15年 | 塞浦路斯监管 | 直通牌照(STP)85.26